Новый бэкдор для Linux обладает широким функционалом - 29 Ноября 2015

Новое вредоносное приложение для системы Linux, получившее кодовое обозначение Linux.BackDoor.Xnote.1, использует для распространения стандартную для вирусов данного класса схему. Утилита подбирает пароль для доступа к компьютеру по защищенному протоколу SSH. В «Доктор Веб» считают, что в разработке опасного приложения участвовали представители китайской хакерской группы ChinaZ. После атаки зловред в первую очередь проверяет наличие собственной рабочей копии в системе. Если устройство уже инфицировано программа завершает свою деятельность. Инсталляция продолжается, если запуск был осуществлен с максимальными привилегиями. Защитить себя в правовом поле вам поможет знание законов и умение ориентироваться в нормативно-правовой базе. Пользуйтесь http://consultant-prof.ru/kupit_konsultant_plyus чтобы быть в курсе последних изменений в законодательстве. Для обмена с управляющим узлом используется сложный алгоритм. Для загрузки конфигурационных данных вирус ищет в коде специальную строку, которая указывает на начало блока конфигурации. После расшифровки инициируется последовательный опрос указанных управляющих серверов, пока не будет найден работающий. Перед отправкой данных троянская программа сжимает их при помощи библиотеки zlib. После отправки на сервер информации о зараженном ПК Linux.BackDoor.Xnote.1 переводится в режим ожидания новых инструкций. Если поступившая команда подразумевает выполнение определенного задания, создается новый процесс, которому предоставляется отдельное соединение с сервером управления. Канал используется для получения необходимых данных конфигурации и отправки результата. К примеру, у злоумышленников есть возможность запустить DDoS-атаку на определенный интернет-узел (поддерживаются типы атак: NTP Amplification, HTTP Flood, UDP Flood и SYN Flood), обновить исполняемый модуль вируса, удалить его, а также записать данные в файл. Кроме того, троянское приложение способно активировать командную оболочку (компонент shell) с указанными переменными окружения, после чего предоставить полноценных доступ к ней внешнему серверу. Также реализована возможность запустить в зараженной системе собственный сервер portmap или SOCKS proxy. Специалисты отметили, что сигнатура новой угрозы уже занесена в соответствующие базы, что позволяет современным антивирусным решениям оперативно блокировать ее. Читайте также: Loading...

Нашли ошибку в тексте? Выделите ее и нажмите Ctrl + Enter.

Используется система Orphus

|

«Ярдэм» в лицах «Ярдэм» в лицахНовости партнеров

Loading...

Опрос

Выбор редакции

Выбор редакции Выбор редакции |

Аналитика Актуально Ислам в СМИ Фотостатьи Инфографика Видеостатьи Индустрия халяль Интересно Женщина в Исламе Наука и мироздание Страны и нации Стиль Культура и история Здоровье и питание Семья и дети Психология Татары и Ислам

Начинающему мусульманину Пророк Мухаммед История Ислама Сподвижники Мухаммеда Пророки до Мухаммеда Электронные книги Вопросы фикха Наставления Мусульманское видео

|

Подборки

Все подборки |

|

© 2009-2026 ИА "Инфо-Ислам"

Все права на материалы опубликованные на сайте принадлежат ИА "Инфо-Ислам".

При использовании материалов гиперссылка обязательна. Свидетельство о регистрации СМИ: ИА № ФС 77 – 45781 от 13.07.2011г. Выдано Федеральной службой по надзору в сфере связи, информационных технологий и массовых коммуникаций Роскомнадзор. Размещенные материалы 16+

|

Этот замечательный сайт сделан в студии Ариф Этот замечательный сайт сделан в студии Ариф |

Сегодня в Казани открылся V НеФорум блогеров

Сегодня в Казани открылся V НеФорум блогеров Фонд «Ярдэм» посетили участницы Международного форума-выставки «Руками женщины»

Фонд «Ярдэм» посетили участницы Международного форума-выставки «Руками женщины» В Казани прошел благотворительный концерт для людей с ДЦП

В Казани прошел благотворительный концерт для людей с ДЦП «Яндекс» поглотил разработчиков знаменитого российского антивируса

«Яндекс» поглотил разработчиков знаменитого российского антивируса Лего Эльфы - один из самых красивых конструкторов от Lego

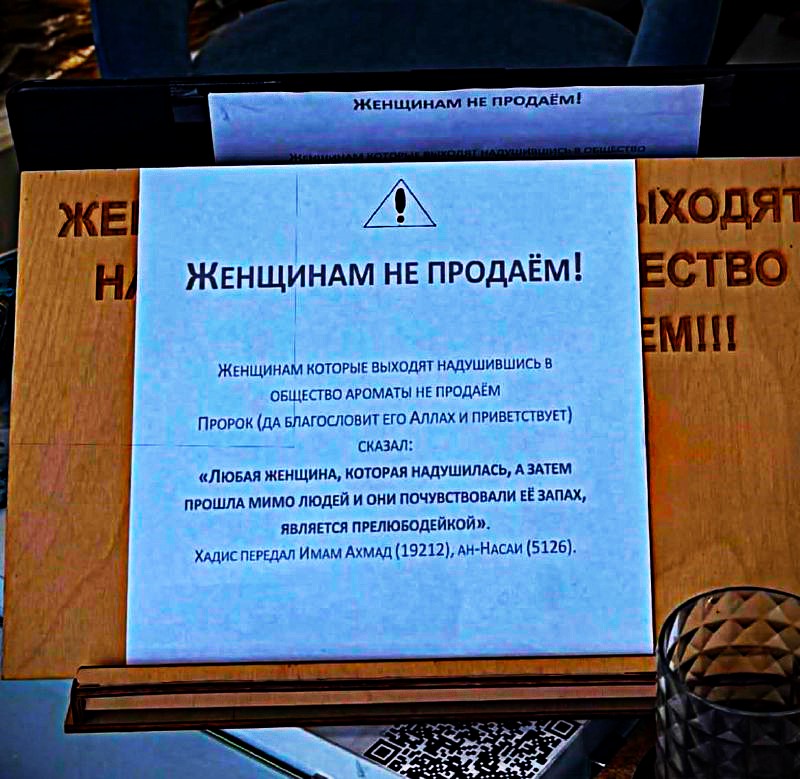

Лего Эльфы - один из самых красивых конструкторов от Lego Женщинам не продали парфюм

Женщинам не продали парфюм Простите, психолог или психотерапевт нужен? Или психиатр?

Простите, психолог или психотерапевт нужен? Или психиатр? Илдар хазрат Баязитов: «Что такое человек без привязки к своим корням? Это биоробот!»

Илдар хазрат Баязитов: «Что такое человек без привязки к своим корням? Это биоробот!» Про социальное проектирование в российской умме: практические советы имамам

Про социальное проектирование в российской умме: практические советы имамам Валиулла Якупов. Память о просветителе.

Валиулла Якупов. Память о просветителе. Нельзя просить то, что незаконно и невозможно!

Нельзя просить то, что незаконно и невозможно! Благотворительная встреча с журналистами в рамках традиционного ифтара

Благотворительная встреча с журналистами в рамках традиционного ифтара Вода дороже нефти?

Вода дороже нефти? Илдар Баязитов стал гостем программы “Город”. Видео.

Илдар Баязитов стал гостем программы “Город”. Видео. Илдар хазрат Баязитов: «Нужно не заигрываться в политические перипетии, а заниматься своим делом»

Илдар хазрат Баязитов: «Нужно не заигрываться в политические перипетии, а заниматься своим делом» Пластическая хирургия

Пластическая хирургия Фидья: накорми постящегося!

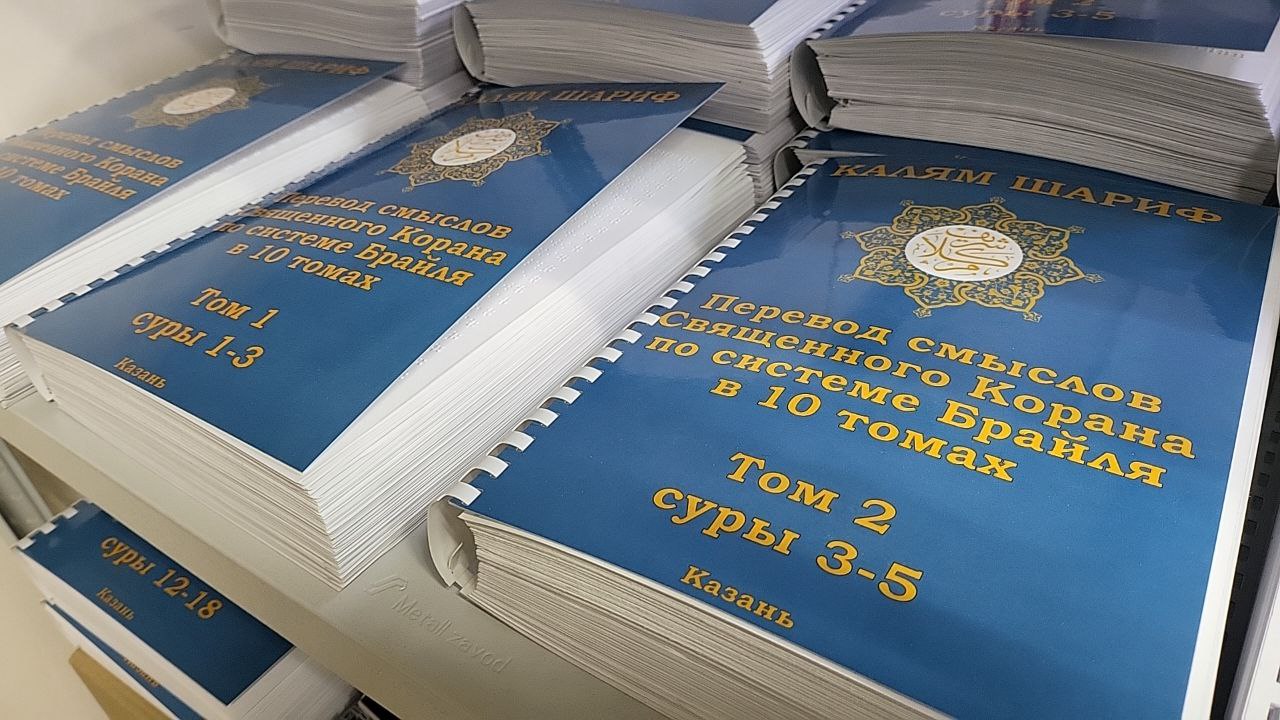

Фидья: накорми постящегося! Акция «Куръан на кончиках пальцев». Тафсир и сам Коран

Акция «Куръан на кончиках пальцев». Тафсир и сам Коран Молитва

Молитва Женихи предпочитают лучше узнавать своего супруга до брака

Женихи предпочитают лучше узнавать своего супруга до брака В интернациональной Москве отметили Ураза‑байрам

В интернациональной Москве отметили Ураза‑байрам Парковки стали бесплатными: в 24 мечетях Уфы прошли праздничные молитвы

Парковки стали бесплатными: в 24 мечетях Уфы прошли праздничные молитвы Рамадан

Рамадан Персонаж Насреддина

Персонаж Насреддина Как просыпаться на утренний намаз?

Как просыпаться на утренний намаз? 10 фактов о пророке Мухаммаде

10 фактов о пророке Мухаммаде Комментариев: 1

Комментариев: 1 Могут ли халяль финансы спасти мировую экономику?

Могут ли халяль финансы спасти мировую экономику? Ислам - источник справедливости

Ислам - источник справедливости Кошки. Отношение к животным.

Кошки. Отношение к животным. Какие мольбы надо читать при жертвоприношении?

Какие мольбы надо читать при жертвоприношении?